Инвентаризация основных средств

Одной из проблемных задач, которые из года в год оказываются в поле зрения при проведении контрольных мероприятий — это проведение инвентаризации основных средств. Решение этой задачи требует значительных затрат времени, при этом остается высокой вероятность ошибок.

Многие предприятия задумываются над автоматизацией данного процесса, так как это позволит эффективно использовать ресурсы путем сокращения времени на проведение инвентаризации, а также позволит исключить потери и хищения.

В настоящее время большинство предприятий ведет бухгалтерский учет в 1С:Бухгалтерия 8. В данной программе инвентаризация основных средств представлена только в виде документа, который формирует список основных средств, принятых к учету в программе.

Сам процесс инвентаризации многие компании до сих пор проводят традиционным способом, то есть маркировка по большей части производится вручную, а процесс инвентаризации ОС выливается в длительную и рутинную процедуру.

Основные преимущества автоматизации процесса инвентаризации:

- Сокращение времени на проведение инвентаризации;

- Инвентаризация проводится минимальным числом сотрудников;

- Данные инвентаризации автоматически загружаются в программу учета;

- Удобный анализ результатов инвентаризации;

- Данный модуль позволяет ускорить процесс приема новых основных средств.

Инвентаризация основных средств (ОС)

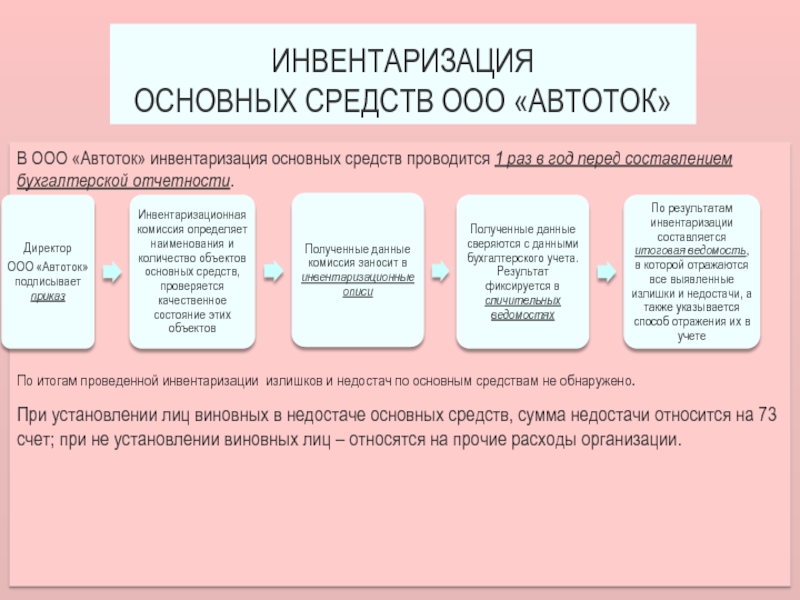

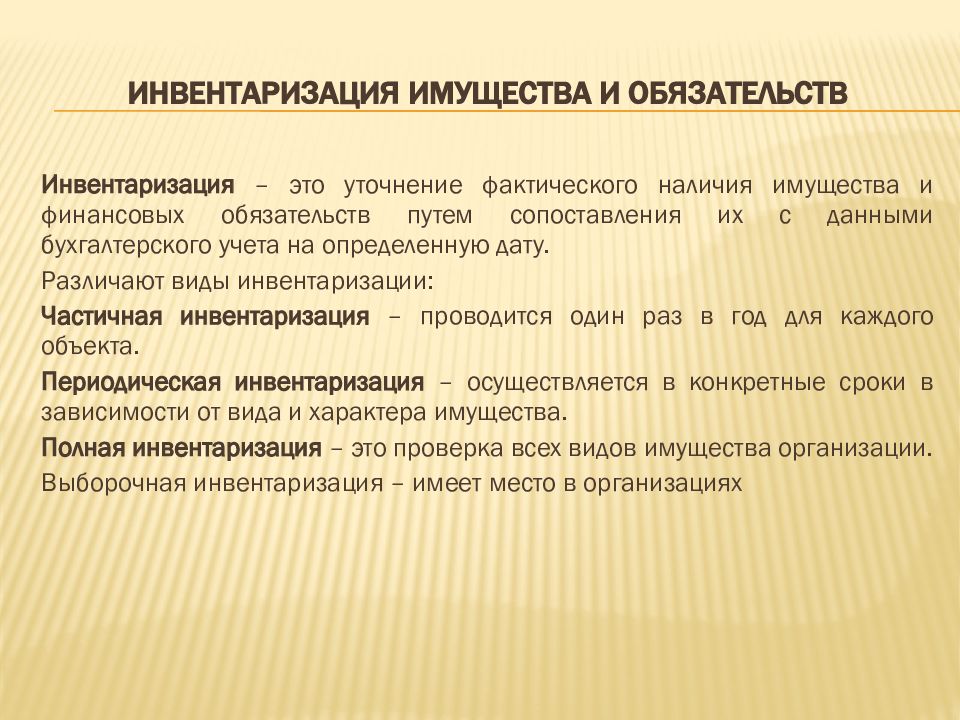

Инвентаризация — это метод контроля за сохранностью имущества предприятия, а так же правильностью отражения данных в бухгалтерском учете. Инвентаризация позволяет своевременно выявить и исправить расхождения между фактическими данными, полученными в результате проведения инвентаризации, и данными бухгалтерского учета.

Автоматизация инвентаризации основных средств решается и упрощается с помощью технологии штриховых кодов или RFID-меток. Для сбора информации применяется терминал сбора данных (ТСД), с помощью терминала можно оперативно получить информацию об объекте, а так же, считав метку, подтвердить фактическое наличие. Для маркировки применяются различные виды этикеток, бирок, наклеек и RFID-меток. Штриховые коды печатаются с помощью принтеров этикеток

Для сбора информации применяется терминал сбора данных (ТСД), с помощью терминала можно оперативно получить информацию об объекте, а так же, считав метку, подтвердить фактическое наличие. Для маркировки применяются различные виды этикеток, бирок, наклеек и RFID-меток. Штриховые коды печатаются с помощью принтеров этикеток

Что необходимо для инвентаризации?

1. Специальное оборудование

Терминал сбора данных

Принтер этикеток термотрансферный

2. Расходные материалы для принтера штрих-кода:

Этикетки, наклейки, ленты и т.п.

Характеристика расходных материалов (PDF)

3. Услуги по автоматизации:

- Подключение оборудования к 1С

- Доработка конфигурации

- Настройка 1С и шаблонов этикеток

- Демонстрация и обучение

Наши проекты

все проектыЗавершена работа по переходу 2 редакции нетиповой конфигурации 1С: Бухгалтерия для Казахстана на редакцию 3.

0 в «ПРОМЕТ-Казахстан»

0 в «ПРОМЕТ-Казахстан»Завершен переход на 1С:Бухгалтерия для Казахстана 3.0

Завершена работа по переходу 2 редакции нетиповой конфигурации 1С: Бухгалтерия для Казахстана на редакцию 3.0 в «Керамир-Астана»

Завершена работа по переходу 2 редакции нетиповой конфигурации 1С: Бухгалтерия для Казахстана на редакциии 3.0 в ТОО «Алга-агро»

Завершена работа по переходу 2 редакции нетиповой конфигурации 1С: Бухгалтерия для Казахстана на редакциии 3.0 в «Золотой ключик»

Завершена работа по переходу 2 редакции нетиповой конфигурации 1С: Бухгалтерия для Казахстана и 1С: Зарплата и управление персоналом для Казахстана на редакциии 3.0 в ТОО «Московская инвестиционно-строительная компания»

Автоматизация учета в TALAN GALLERY

Завершена работа по внедрению конфигураций 1С:Управление торговлей для Казахстана и 1С:Розница для Казахстана в Smarttel

Завершена работа по внедрению конфигурации 1С: Зарплата и управление персоналом для Казахстана 3.

2 в «Фикс Прайс Казахстан»

2 в «Фикс Прайс Казахстан»- Завершена работа по внедрению конфигурации 1С-Рейтинг:Алкомониторинг в Компании «Astalco»

Завершена работа по внедрению конфигурации 1С-Рейтинг: Ресторан в «Роял Комфорт Астана»

Закончена работа по переходу с 2 редакции конфигурации 1С-Рейтинг: Общепит для Казахстана на редакцию 3.0 в Роял Комфорт Отель Астана

Завершена работа по переходу 2 редакции нетиповой конфигурации 1С: Бухгалтерия для Казахстана на редакцию 3.0 в «СМЭУ Астана»

Автоматизация процесса инвентаризации основных средств с использованием штрих-кодирования

Переход на «1С:Бухгалтерия 8 для Казахстана»

Переход и внедрение «1С:Бухгалтерия 8 для Казахстана»

Переход и внедрение «1С:Бухгалтерия 8 для Казахстана»

Автоматизация службы КСК

Автоматизация процесса инвентаризации основных средств с использованием штрих-кодирования

Автоматизация бухгалтерского и налогового учета

Переход и внедрение «1С:Бухгалтерия 8 для Казахстана»

Бухгалтерия государственного учреждения 8 – Учет без забот

- Опубликовано 20.

02.2016 13:49

02.2016 13:49 - Автор: Administrator

- Просмотров: 25058

В этой статье я хочу рассказать о том, как оформлять проведение инвентаризации основных средств в программе 1С «Бухгалтерия государственного учреждения 8» редакции 1.0. Также речь пойдет о том, как удобнее и быстрее оформить списание недостатков или оприходование излишков.

Но прежде всего хочу напомнить, что инвентаризация – это проверка наличия имущества учреждения. Для отражения данной операции в программе есть специальный документ «Инвентаризация ОС (НМА,НПА) на балансовых счетах».

Создаем новый документ

В поле «МОЛ/Подразделение» есть возможность выбора из справочника «Центры материальной ответственности» или из справочника «Сотрудники». Это очень удобно, потому что бывают случаи, когда нужно сделать инвентаризацию по сотруднику, у которого много центров материальной ответственности.

Для заполнения табличной части предназначена кнопка «Заполнить». Заполняем данными бухгалтерского учета (БУ). Так же есть возможность проведения инвентаризации с помощью терминала сбора данных (ТСД), но это уже тема для отдельной статьи.

Затем заполняем данные фактического учета (ФУ) по данным бухгалтерского учета (БУ).

И после этого уже вносим исправления в фактические данные, если есть какое-то отклонение, проводим документ.

Рассмотрим первую ситуацию, когда есть недостача основных средств.

Важно понимать, что документ «Инвентаризация ОС (НМА,НПА) на балансовых счетах» не формирует проводок. Он создается только для печатной формы инвентаризационной описи.

После того, как мы в фактическом учете указали недостачу, переходим на закладку «Результаты»

Нажимаем кнопку «Распределить отклонения по счетам учета»

И после этого вводим на основании документ «Списание инвентарного объекта»

Этот документ заполняется автоматически данными из документа «Инвентаризация ОС (НМА,НПА) на балансовых счетах»

Выбираем счет списания остаточной стоимости и проводим документ. В данном документе формируются проводки по списанию основного средства.

В данном документе формируются проводки по списанию основного средства.

А теперь рассмотрим случай, когда нужно оприходовать излишки. В фактическом учете указываем реальное количество.

Переходим на закладку «Результаты» и нажимаем кнопку «Распределить отклонения по счетам учета», а так же указываем значения реквизитов для оприходования излишков.

На основании текущего документа вводим документ «Оприходование ОС(НМА) на счет 101(102)»

Он также заполняется автоматически.

Переходим на закладку «Основные средства» и заполняем недостающие данные, проводим

В этом документе формируются проводки по оприходованию основного средства

Возвращаемся в документ «Инвентаризация ОС (НМА,НПА) на балансовых счетах», из которого можно распечатать инвентаризационные описи, а также приказ на инвентаризацию.

Хочу еще остановиться на таком моменте, как заполнение постоянно действующей комиссии. Можно один раз заполнить справочник и потом выбирать в тех документах, где это необходимо.

Переходим на закладку «Члены комиссии» и нажимаем «Заполнить состав комиссии»

Открывается справочник «Постоянно действующие комиссии». В нем добавляем позицию.

Указываем наименование комиссии, дату и номер приказа. В нижней части справочника добавляем состав комиссии, выбираем сотрудника и вид его участия (председатель, член комиссии)

В этом справочнике можно создать несколько комиссий. Затем просто выбираем нужную и она переносится в документ.

Если вам нужно больше информации о работе в 1С: БГУ 8, то вы можете бесплатно получить наш сборник статей по ссылке.

Автор статьи: Наталья Стахнёва

Консультант Компании «Мэйпл» по программам 1С для государственных учреждений

Понравилась статья? Подпишитесь на рассылку новых материалов

Добавить комментарий

Что такое инвентаризация ИТ-активов?

Облачная безопасность Узнайте, что такое инвентаризация ИТ-активов, почему стало так сложно вести комплексную инвентаризацию и как наилучшим образом управлять активами, чтобы обеспечить полную прозрачность для вашей команды по обеспечению безопасности.

2 мин. читать

Слушать

Управление запасами активов означает очень разные вещи в зависимости от того, работаете ли вы в команде ИТ или кибербезопасности. Понимание различий поможет вам понять, почему командам по кибербезопасности нужен собственный вид управления запасами и почему важно обеспечить управление активами в режиме реального времени.

Что такое инвентаризация ИТ-активов?

ИТ-команда ведет инвентаризацию активов, чтобы убедиться, что они обеспечивают организацию необходимыми ИТ-ресурсами эффективным и экономичным способом. Данные об активах, хранящиеся в этом реестре, включают местоположение, пользователей, техническое обслуживание и поддержку, документацию, производительность, лицензии, соответствие требованиям, стоимость, этап жизненного цикла и многое другое. ИТ-активы могут включать:

- Аппаратное обеспечение — серверы, ноутбуки, смартфоны, принтеры и т. д.

- Инвентаризация программного обеспечения — программное обеспечение, программное обеспечение как услуга (SaaS), облака и т.

д.

д.

Несмотря на то, что инвентаризация этого типа и инвентаризация, проводимая группами безопасности, будут частично совпадать, в центре внимания аудита в целях безопасности должен быть приоритет инвентаризации всего, что подключено к Интернету к их организации, что может иметь уязвимость и риски для атаки. Сюда входят оборудование, программное обеспечение, устройства, данные, облачные среды, устройства IoT и промышленный Интернет вещей (IIoT). Это означает что угодно, в любой точке мира, будь то локально, в облаке или совместно.

Почему важна инвентаризация ИТ-активов?

Есть простой способ объяснить, почему это важно: команды SecOps должны находить и устранять уязвимости до того, как их обнаружат злоумышленники. Полное и быстрое обнаружение этих уязвимостей само по себе является сложной задачей. Угрозы множатся и развиваются, а современные поверхности атак разрастаются, усложняются и растут. Многие активы устарели или настроены неправильно, а сотрудники случайно создают теневые ИТ. Кроме того, ресурсы, принадлежащие сторонним поставщикам, могут подключаться обратно и представлять угрозу для вашей организации. Проблемы бесконечны.

Кроме того, ресурсы, принадлежащие сторонним поставщикам, могут подключаться обратно и представлять угрозу для вашей организации. Проблемы бесконечны.

Даже просто предположение, что организация знает обо всех активах, которыми она владеет, опасно. В среднем клиенты Cortex® Xpanse™ обнаруживают на 35 % больше активов, чем отслеживали. Исследование ESG показало, что только 28% организаций считают, что их процессы управления активами завершены более чем на 75%.

Почему необходимо изменить управление активами?

Управление активами традиционно основывалось на ручной инвентаризации и создавалось как проверка на определенный момент времени, проводимая ежемесячно или ежеквартально. Однако у этого есть несколько серьезных недостатков: это отнимает много времени и усилий, но, что еще хуже, все эти усилия создают инвентарь, который по своей сути заполнен ошибками и быстро устаревает.

Это особенно опасно, потому что инвентаризация, используемая командами безопасности, будет информировать о точности других процессов. Сканеры уязвимостей или сканеры антивирусов и вредоносных программ сканируют только активы в инвентаре, поэтому неизвестные активы означают необнаруженные риски и риски. Кроме того, у красных команд будут проблемы с определением масштаба, потому что любой тест на проникновение или другая деятельность красной команды требует единого источника правды для всех активов.

Сканеры уязвимостей или сканеры антивирусов и вредоносных программ сканируют только активы в инвентаре, поэтому неизвестные активы означают необнаруженные риски и риски. Кроме того, у красных команд будут проблемы с определением масштаба, потому что любой тест на проникновение или другая деятельность красной команды требует единого источника правды для всех активов.

Современные поверхности для атак постоянно меняются и усложняются с каждым днем, поэтому работать с устаревшими или неполными активами рискованно. Это поднимает важнейшую дилемму. Как можно защитить то, о существовании чего даже не подозреваешь?

Как должно осуществляться управление активами?

Принимая во внимание проблемы современной поверхности атаки, становится ясно, что ключом к отслеживанию активов и ведению всесторонней инвентаризации является обеспечение непрерывного обнаружения и мониторинга всех активов, подключенных к Интернету, будь то аппаратное или программное обеспечение, локальное или в облаке. Этот подход к управлению активами обеспечит единый источник достоверной информации об активах, независимо от того, где они расположены и принадлежат ли они партнеру или поставщику.

Этот подход к управлению активами обеспечит единый источник достоверной информации об активах, независимо от того, где они расположены и принадлежат ли они партнеру или поставщику.

Группы безопасности также должны учитывать, что не все программное обеспечение для управления поверхностью атаки (ASM) или управления активами создается одинаково. Качественное решение ASM должно помочь обеспечить соответствие вашей организации требованиям. Это также должно снизить затраты, помогая предотвращать атаки, и должно повысить эффективность SecOs за счет сокращения человеческих усилий по поиску и снижению поверхностных рисков атак.

Решение ASM должно обнаруживать риски, предоставлять необходимые контекстные данные, чтобы информировать о том, кто владеет активом и кто несет ответственность за устранение любых проблем. Более того, эти оповещения и данные должны быть легко переданы в инструмент автоматизации и реагирования системы безопасности (SOAR) для автоматизации усилий по исправлению.

Чтобы быть уверенным в том, что инвентаризация завершена, сканирование активов должно выполняться снаружи внутрь. Эта перспектива важна как потому, что она находит все активы и не полагается на другие инструменты управления активами или программное обеспечение для предоставления данных, но также потому что это точка зрения противника на вашу поверхность атаки.

Злоумышленники могут автоматизировать сканирование Интернета, чтобы найти уязвимые активы менее чем за час. Команды безопасности должны управлять запасами так, чтобы скорость соответствовала этой скорости или превышала ее. Современное управление поверхностью атаки может быть настолько эффективным и действенным, что позволяет специалистам по безопасности обнаруживать, оценивать и снижать риски поверхности атаки, в том числе в облаке и средах, принадлежащих поставщикам и слияниям/поглощениям компаний. ASM также предлагает приоритезацию рисков, позволяя командам сосредоточиться на наиболее важных рисках.

Зачем защитникам нужна инвентаризация активов

Полная и актуальная инвентаризация активов важна по другой причине. Злоумышленники постоянно ищут путь внутрь — у них это даже автоматизировано. И делают это быстро. Они сканируют весь Интернет на наличие уязвимых систем менее чем за час.

Злоумышленники постоянно ищут путь внутрь — у них это даже автоматизировано. И делают это быстро. Они сканируют весь Интернет на наличие уязвимых систем менее чем за час.

Злоумышленники также пользуются объявлениями об общих уязвимостях и рисках (CVE). После объявления CVE они обычно ищут эту уязвимость в течение 15–60 минут, а иногда даже раньше. 2 марта 2021 года Microsoft объявила об уязвимостях в Microsoft Exchange Server и Outlook Web Access (OWA). Злоумышленники начали поиск этих уязвимостей в течение пяти минут.

Как управлять инвентаризацией активов с помощью Cortex Xpanse

Xpanse постоянно сканирует весь Интернет, чтобы обеспечить всестороннюю инвентаризацию активов, помогая специалистам по безопасности обнаруживать неизвестные активы, а также отслеживать и оценивать все возможные риски атак.

Воздействие, обнаруженное с помощью Cortex Xpanse, включает:

- Службы удаленного доступа (например, RDP).

- Небезопасные службы совместного использования/обмена файлами (например, SMB, NetBIOS).

- Неисправленные системы уязвимы для общедоступных эксплойтов и систем с истекшим сроком службы (EOL).

- Порталы системы ИТ-администрирования.

- Конфиденциальные бизнес-приложения (например, Jenkins, Grafana, Tableau).

- Незашифрованные логины и текстовые протоколы (например, Telnet SMTP, FTP).

- Непосредственно открытые устройства Интернета вещей (IoT).

- Слабая и небезопасная/устаревшая криптография.

- Открытая инфраструктура разработки.

- Небезопасные или заброшенные маркетинговые порталы.

- Активы, на которых запущены версии программного обеспечения с критическими раскрытиями CVE.

Xpanse имеет другие дополнительные функции, которых нет у других ASM. Его можно настроить в соответствии с политиками компании для уменьшения шума в оповещениях. Он добавляет операционализацию через интеграцию и двусторонние API, а также собирает как внутренние, так и внешние данные для лучшего понимания активов. Он также быстро создает новые отпечатки пальцев/политики в соответствии с сегодняшними событиями в новостях.

Он также быстро создает новые отпечатки пальцев/политики в соответствии с сегодняшними событиями в новостях.

Кроме того, Xpanse интегрируется с такими инструментами, как Cortex XSOAR, для автоматизации обработки предупреждений. Это гарантирует, что организации выстраивают процессы, которые повышают отказоустойчивость и упрощают управление рисками и воздействиями в будущем.

Мы предлагаем продолжить изучение инвентаризации активов и ASM. Вот несколько ресурсов, которые помогут вам начать.

- Кибератаки нацелены на неизвестные угрозы

- Защитите свои известные и неизвестные облачные активы

- Дополнительный контент Xpanse и ASM

Что такое управление запасами активов?

В ИТ управление запасами активов относится к инструментам и процессам, необходимым для поддержания актуального учета всего аппаратного и программного обеспечения на предприятии. Как правило, это включает в себя каждую лицензию на программное обеспечение и устройство в сети и за ее пределами, будь то мобильное или стационарное, управляемое или неуправляемое, а также IoT, ICS и т. д. — с профилями риска для каждого актива.

д. — с профилями риска для каждого актива.

Имея под рукой эту информацию, вы можете начать принимать ключевые решения о своей степени риска, а также обеспечивать безопасность всех активов. Понимание вашей среды позволяет вам принимать более обоснованные решения об инструментах безопасности и конфиденциальности.

Управление инвентаризацией активов и кибербезопасностьАктуальная инвентаризация активов должна лежать в основе программы кибербезопасности каждой организации. Активы предприятия постоянно меняются: устройства добавляются и выводятся из эксплуатации, физические машины переходят в виртуальные, пользователи приходят и уходят, а различные заинтересованные стороны устанавливают и обновляют программное обеспечение (с одобрения или без него). Без точной и актуальной инвентаризации активов трудно, если вообще возможно, добиться управления соответствием требованиям и кибер-рисками.

Размышляя о своем цифровом ландшафте, задайте себе следующие вопросы:

- Есть ли у вас актуальная инвентаризация всех активов вашего предприятия — пользователей, приложений и устройств?

- Есть ли у вас представление в режиме реального времени о состоянии вашей общей системы безопасности в любой момент времени?

- Знаете ли вы, какие активы имеют решающее значение для вашего бизнеса, а какие менее важны?

- Есть ли у вас системы и процессы, которые постоянно наблюдают и контролируют ваши активы по широкому спектру направлений атак?

- Есть ли у вас программа управления запасами активов, которая помогает обеспечить безопасность вашей организации?

Активы — это постоянно меняющаяся цель. Поскольку обнаружение активов и управление запасами идут рука об руку, они должны быть объединены в единый процесс, обеспечивающий полную видимость и контроль над всеми активами в вашей расширенной сети. Это начинается с платформы, которая позволяет вам непрерывно и автоматически обнаружить все устройства, приложения и пользователей, а также отношения между этими объектами. Инструменты и процессы должны работать вместе для автоматического обнаружения и инвентаризации всего спектра ваших ИТ-активов, независимо от того, являются ли они мобильными, локальными, IoT или в облаке. Такой широкий охват всех типов активов — единственный способ понять, управлять и защищать свои запасы активов в режиме реального времени.

Поскольку обнаружение активов и управление запасами идут рука об руку, они должны быть объединены в единый процесс, обеспечивающий полную видимость и контроль над всеми активами в вашей расширенной сети. Это начинается с платформы, которая позволяет вам непрерывно и автоматически обнаружить все устройства, приложения и пользователей, а также отношения между этими объектами. Инструменты и процессы должны работать вместе для автоматического обнаружения и инвентаризации всего спектра ваших ИТ-активов, независимо от того, являются ли они мобильными, локальными, IoT или в облаке. Такой широкий охват всех типов активов — единственный способ понять, управлять и защищать свои запасы активов в режиме реального времени.

Управление запасами активов закладывает основу для сильной, надежной и зрелой модели безопасности. Применяя как упреждающий, так и автоматизированный подход, предприятия могут поддерживать точную и актуальную инвентаризацию активов в режиме реального времени, с высокой доступностью и непрерывно.

0 в «ПРОМЕТ-Казахстан»

0 в «ПРОМЕТ-Казахстан» 2 в «Фикс Прайс Казахстан»

2 в «Фикс Прайс Казахстан» 02.2016 13:49

02.2016 13:49 д.

д.